Android-вірус FakeInst маскується під гаманець Google Wallet і краде дані кредитних карт

На Android-смартфонах з'явився новий троянець FakeInst, який маскується одночасно і під офіційний магазин додатків Google Play, і під додаток платіжної системи Google Wallet, наполегливо вимагаючи у користувача реквізити його банківської карти. Переважна більшість спроб зараження зареєстровано в Росії, слідом з великим відривом йдуть США, а потім країни Європи і Азії.

На Android-смартфонах з'явився новий троянець FakeInst, який маскується одночасно і під офіційний магазин додатків Google Play, і під додаток платіжної системи Google Wallet, наполегливо вимагаючи у користувача реквізити його банківської карти. Переважна більшість спроб зараження зареєстровано в Росії, слідом з великим відривом йдуть США, а потім країни Європи і Азії.

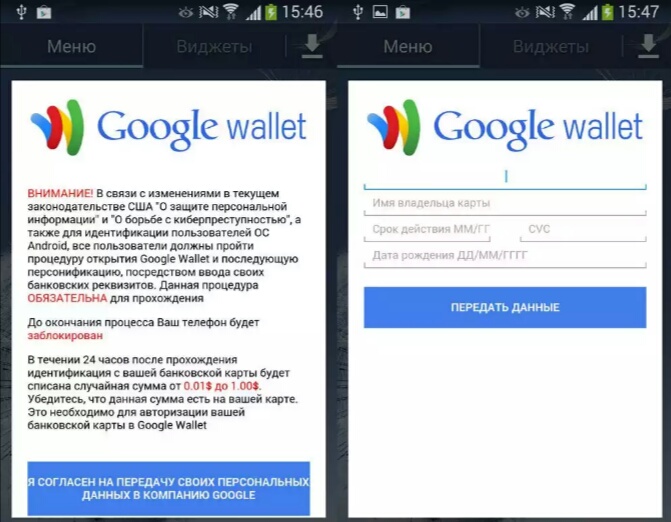

Маскування шкідливих програм під системні сервіси - поширений прийом зловмисників. У випадку з Android нерідкі випадки видавання шкідливого ПЗ за встановлені системні програми, такі як «Налаштування» і «Ліхтарик», однак автори нового шкідника пішли далі, імітуючи не тільки зовнішній вигляд платіжного клієнта системи Google Wallet, а й використовуваний багатьма легітимними онлайн-сервісами механізм прив'язки банківської карти.

Троянець розповсюджується за допомогою SMS-спаму з пропозицією встановити оновлення Google Play і відразу після запуску запрошує права адміністратора, блокуючи можливість роботи з пристроєм до їх отримання. Домігшись свого, шкідлива програма відображає вікно з вимогою введення реквізитів банківської карти нібито для її авторизації в системі Google Wallet.

«Особлива небезпека зловреда в тому, що його автори використовують досить переконливий прийом соціальної інженерії - запитують реквізити банківської картки, обіцяючи утримати незначну суму для верифікації облікового запису. Справа в тому, що на цей гачок можуть клюнути навіть досвідчені користувачі - вони знайомі з багатьма легітимними онлайн-сервісами, які застосовують схожі механізми підтвердження особи.

Розпізнати троянця можна по напору, з яким він наполягає на введенні фінансових реквізитів, а ще простіше - по повідомленню від захисного рішення класу Internet Security, яке виключить можливість запуску і видалить шкідливу програму з системи», - коментує Микита Бучка, антивірусний експерт групи дослідження загроз для мобільних платформ «Лабораторії Касперського».

Введена користувачем інформація картки перевіряється на відповідність формату BIN (Bank Identification Number) і на приналежність до досить великого списку платіжних систем. Тільки отримавши коректні дані, троянець закриває вікна і відсилає зібрані відомості на сервер зловмисників. Але це ще не кінець - шкідлива програма, не подаючи зовнішніх ознак, продовжує функціонувати на мобільному пристрої, збираючи інформацію про його власника, а отримані на першому етапі роботи права адміністратора пристрою дозволяють трояну вкоренитися в системі.

За повідомленням «Лабораторії Касперського»

Коментарі

Немає коментарів до цієї статті.

Коментарі